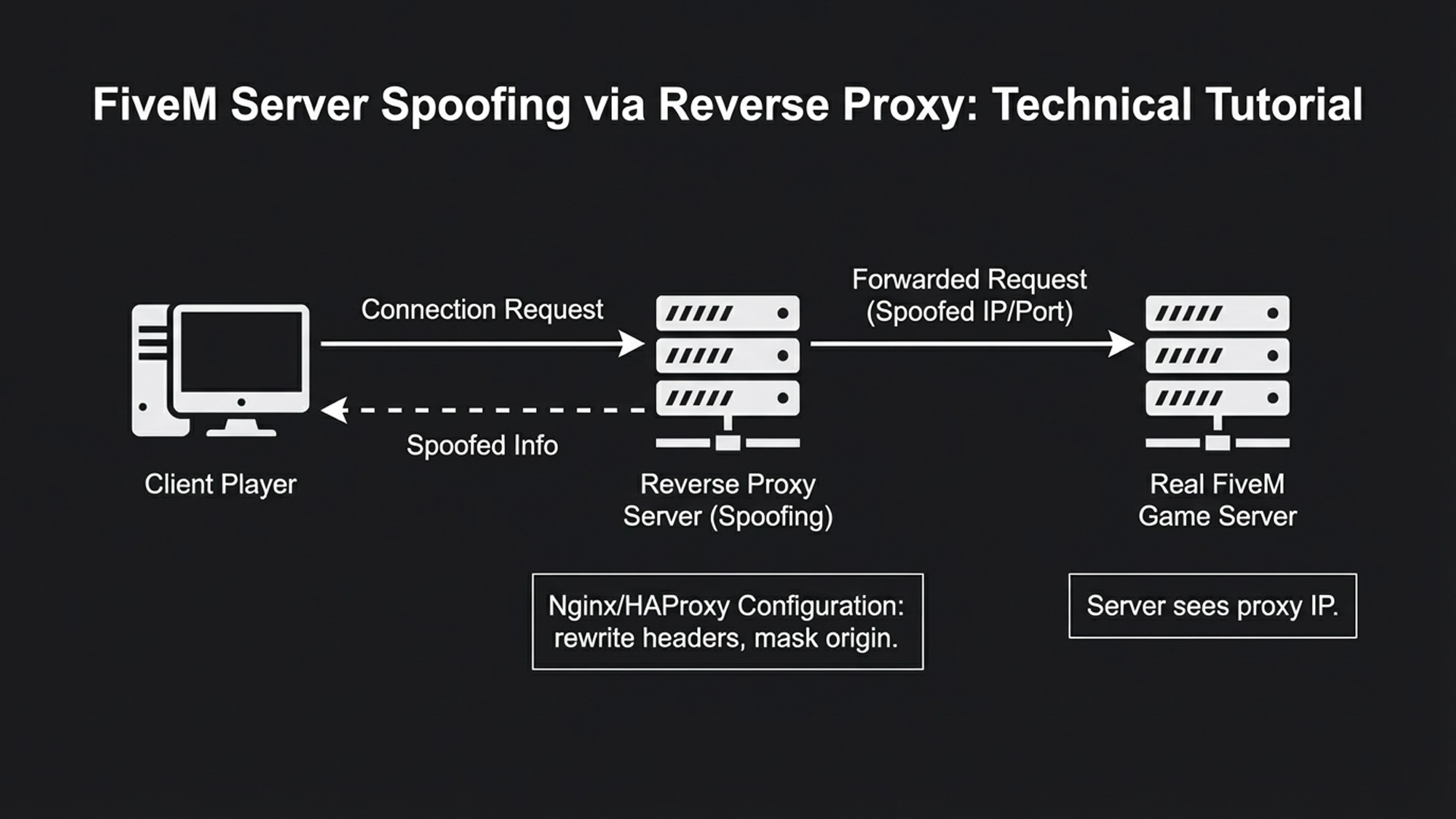

FiveM Server-Spoofing via Reverse Proxy: Technisches Tutorial

Technisches Tutorial zum FiveM Server-Spielerzahl-Spoofing via Nginx Reverse Proxy. Nur zu Bildungszwecken und für Server-Tests.

Einleitung: Dieses Tutorial demonstriert eine Sicherheitslücke auf Protokollebene

Dieses Tutorial demonstriert eine Sicherheitslücke auf Protokollebene darin, wie Game-Server-Status-Reporting funktioniert – das Spielerzahl-Spoofing in FiveM. Die Trennung zwischen Status-HTTP-Endpoints und Gameplay-UDP-Traffic schafft eine potenzielle Spoofing-Möglichkeit. Moderne Anti-Cheat-Systeme verwenden jedoch mehrere Verifikationsebenen, was dauerhaftes Spoofing ohne Erkennung schwierig macht.

Dieser Guide ist Teil unseres vollständigen FiveM Server-Management-Hubs, der alles vom initialen Setup bis zur Community-Skalierung abdeckt.

HAFTUNGSAUSSCHLUSS

Dieses Tutorial dient ausschließlich Bildungszwecken. Die Implementierung auf einem Live-FiveM-Server verstößt gegen die Cfx.re-Nutzungsbedingungen und führt zu permanenten Lizenz-Bans, Blacklisting und möglichen rechtlichen Konsequenzen. Dieses Dokument existiert ausschließlich, um Netzwerkprotokoll-Schwachstellen und ordentliche Server-Härtungstechniken zu demonstrieren.

Die Schwachstelle verstehen

FiveMs Architektur trennt Status-Reporting (HTTP/JSON) von Gameplay-Traffic (UDP). Der Master-Server validiert Daten durch periodische Checks, aber nicht in Echtzeit für jede Spielerlisten-Anfrage. Dies schafft ein Fenster, in dem Status gespooft werden kann.

Technische Implementierung

Voraussetzungen

- Ubuntu/Debian VPS (getrennt vom Game-Server)

- Root/SSH-Zugang

- Grundlegende Linux-Kommandozeilen-Kenntnisse

- Verständnis von HTTP-Protokollen

Schritt 1: Reverse Proxy Setup mit Nginx

# Nginx installieren

apt update

apt install nginx -y

Benutzerdefinierte Konfiguration erstellen

nano /etc/nginx/sites-available/fivem-proxy

Schritt 2: Nginx-Konfiguration

server {

listen 80;

server_name deine-server-ip-oder-domain;

# ALLEN normalen Game-Traffic zum echten FiveM-Server weiterleiten

location / {

proxy_pass http://deine-echte-fivem-ip:30120;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

# players.json-Endpoint ABFANGEN und SPOOFEN

location /players.json {

add_header Content-Type application/json;

return 200 '[

{"id": 1, "name": "Spieler_Alpha", "ping": 24},

{"id": 2, "name": "Ghost_Recon", "ping": 31},

{"id": 3, "name": "Digital_Nomad", "ping": 45}

]';

}

# dynamic.json ebenfalls abfangen

location /dynamic.json {

add_header Content-Type application/json;

return 200 '{"clients": 64, "gametype": "roleplay", "hostname": "Gespoofter Server", "mapname": "Los Santos", "sv_maxclients": 128}';

}

}

Warum das erkannt wird

Cfx.re verwendet mehrere Gegenmaßnahmen:

- Handshake-Validierung: Wenn Clients sich verbinden, verifizieren sie die Session-Integrität

- Kreuzreferenz-Checks: Master-Server vergleicht Heartbeat-Daten mit JSON-Endpoints

- Statistische Analyse: Muster von 0-Ping-Spielern lösen Flags aus

- Lizenz-Verifizierung: Jeder Spieler muss eine gültige Rockstar Social Club-Lizenz haben

- Verbindungsversuche: Automatisierte Systeme versuchen sich zu verbinden und Spielerpräsenz zu verifizieren

Server-Härtungsempfehlungen

Für legitime Server-Besitzer:

- HTTPS verwenden: Server-Endpoints verschlüsseln

- IP-Whitelisting: Status-Endpoint-Zugang einschränken

- Rate-Limiting: Request-Throttling implementieren

- Log-Analyse: Auf ungewöhnliche Request-Muster überwachen

- Firewall-Regeln: Nicht autorisierte IP-Bereiche blockieren

Legitime Nutzung: Das Verständnis dieser Techniken hilft Server-Administratoren, ihre Endpoints gegen unbefugten Zugang und Spoofing-Versuche zu sichern.

Hinweis: Diese Informationen sind Stand 2026. FiveMs Sicherheitsmaßnahmen entwickeln sich kontinuierlich weiter, und viele beschriebene Techniken sind möglicherweise bereits durch zusätzliche Validierungsebenen abgemildert.

FAQ

1. Funktioniert das?

Ja und Nein.

- Ja: Es funktioniert sofort auf externen Serverlisten (wie TrackyServer, BattleMetrics) und möglicherweise im In-Game-Browser für ein sehr kurzes Zeitfenster.

- Nein: Es funktioniert nicht dafür, deinen Server sicher zu halten. Stand Ende 2024/2026 hat Cfx.re aggressive Gegenmaßnahmen. Wenn du das verwendest, wird dein Server wahrscheinlich innerhalb von Tagen "blackholed" (aus der Master-Liste entfernt) oder global gebannt.

2. So funktioniert Spoofing in der Praxis

Der beschriebene Code ist die "Lehrbuch"-Implementierung des Split-Horizon-Angriffs.

Legitime FiveM-Server verwenden eine "Split Architecture" zum Schutz gegen DDoS-Angriffe. Sie stellen einen kleinen Proxy-Server davor, um die echte IP des Game-Servers zu verstecken.

- Der Exploit: Spoofer erkennen, dass sie, da sie den Proxy kontrollieren, einfach den Status-Report (

players.json) "austauschen" können, während sie den Game-Traffic weiterleiten.

Warum dieses spezifische Script zum Ban führt

Das Script hat einen kritischen Fehler, den moderne Anti-Cheat-Systeme sofort erkennen:

- Die "Heartbeat"-Diskrepanz: Dein Server sendet einen "Heartbeat" an die FiveM-Master-Liste alle paar Sekunden via UDP. Dieser Heartbeat enthält tiefe System-Statistiken.

- Die Falle: Dein Nginx-Proxy sagt "128 Spieler Online" via HTTP.

- Die Wahrheit: Dein echter Server-Heartbeat sagt "0 UDP-Verbindungen aktiv."

- Ergebnis: Der Master-Server sieht den Widerspruch und markiert den Server als betrügerisch.

Wenn du diesen Code ausführst:

- Tag 1: Du siehst auf Drittanbieter-Websites populär aus.

- Tag 2: Echte Spieler joinen, sehen einen leeren Server und verlassen ihn (ruiniert deinen Ruf).

- Tag 3: Deine Server-Lizenz wird wegen "Gefälschter Spielerzahl" permanent gebannt.

Der einzig sichere Weg für höhere Sichtbarkeit ist das sv_tebexSecret-System (Server-Boosting), das von Cfx.re offiziell unterstützt wird.